Cybersecurity

La cybersecurity è la prassi di proteggere i sistemi, le reti e i programmi dagli attacchi digitali. Questi attacchi informatici sono solitamente finalizzati all'accesso, alla trasformazione o alla distruzione di informazioni sensibili, nonché all'estorsione di denaro agli utenti o all'interruzione dei normali processi aziendali.

L'implementazione di misure di cybersecurity efficaci è particolarmente impegnativa oggi perché ci sono più dispositivi che persone e gli hacker stanno diventando sempre più innovativi.

In Collaborazione con AOT - Alfa Omega Team lo sviluppo di un sistema adeguato alla verifica della Sicurezza Informatica

Di cosa si occupa la Cybersecurity?

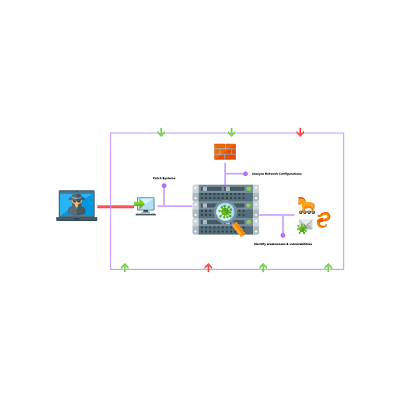

Un approccio di cybersecurity di successo ha diversi livelli di protezione distribuiti su computer, reti, programmi o dati che si intende mantenere al sicuro. In un'azienda, le persone, i processi e la tecnologia devono integrarsi a vicenda per creare una difesa efficace dagli attacchi informatici.

Un sistema unificato di gestione delle minacce può automatizzare le integrazioni di prodotti di sicurezza per accelerare le funzioni principali delle operazioni di sicurezza:

- rilevamento,

- indagine,

- correzione.

Cybersecurity, cos'è e perché è importante

La Cyber Security rappresenta un campo relativo alla sicurezza informatica: strumenti e tecnologie la cui funzione è quella di proteggere i sistemi informatici dagli attacchi dall'esterno.

La sicurezza informatica si basa sulla protezione della confidenzialità, integrità e disponibilità di un sistema informatico. Caratteristiche cui si aggiunge l'autenticità delle informazioni.

Nella Cyber Security sono presenti elementi giuridici, umani, tecnici e organizzativi in grado di analizzare i punti vulnerabili di un sistema, le minacce e i rischi associati.

La cyber security che rientra nel campo della sicurezza informatica, assume un risvolto particolarmente delicato quando applicata alle aziende e alle imprese più in generale.

LINEE PRINCIPALI CYBERSECURITY

- Sicurezza di rete: consiste nella difesa delle reti informatiche dalle azioni di malintenzionati, che si tratti di attacchi mirati o di malware opportunistico.

- Sicurezza delle applicazioni: ha lo scopo di proteggere software e dispositivi da eventuali minacce. Un'applicazione compromessa può consentire l'accesso ai dati che dovrebbe proteggere. Una sicurezza efficace inizia dalla fase di progettazione, molto prima del deployment di un programma o di un dispositivo.

- Sicurezza delle informazioni: protegge l'integrità e la privacy dei dati, sia quelle in archivio che quelle temporanee.

- Sicurezza operativa: include processi e decisioni per la gestione e la protezione degli asset di dati. Comprende tutte le autorizzazioni utilizzate dagli utenti per accedere a una rete e le procedure che determinano come e dove possono essere memorizzati o condivisi i dati.

- Disaster recovery e business continuity: si tratta di strategie con le quali l'azienda risponde a un incidente di Cybersecurity e a qualsiasi altro evento che provoca una perdita in termini di operazioni o dati. Le policy di disaster recovery indicano le procedure da utilizzare per ripristinare le operazioni e le informazioni dell'azienda, in modo da tornare alla stessa capacità operativa che presentava prima dell'evento. La business continuity è il piano adottato dall'azienda nel tentativo di operare senza determinate risorse.

- Formazione degli utenti finali: riguarda uno degli aspetti più importanti della Cybersecurity: le persone. Chiunque non rispetti le procedure di sicurezza rischia di introdurre accidentalmente un virus in un sistema altrimenti sicuro. Insegnare agli utenti a eliminare gli allegati e-mail sospetti, a non inserire unità USB non identificate e ad adottare altri accorgimenti importanti è essenziale per la sicurezza di qualunque azienda.

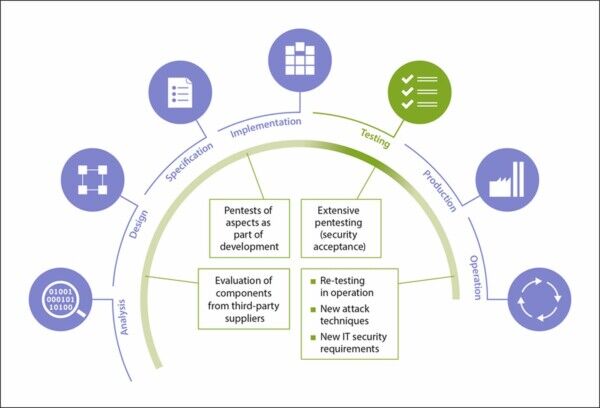

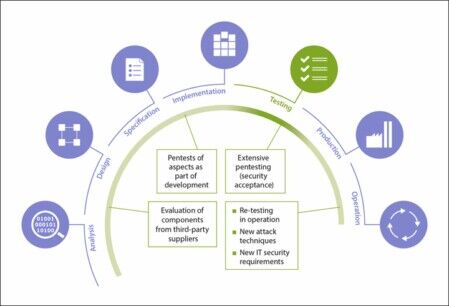

Penetration test e GDPR

Penetration test e GDPR sono solo all’apparenza due ambiti differenti e distanti tra loro. In realtà, un continuo controllo sulla “robustezza” di un sistema informatico a possibili attacchi cyber consente di ottenere e verificare nel tempo la compliance al Regolamento UE.

Il Regolamento generale sulla protezione dei dati personali (EU) 679/2016, o GDPR, richiede infatti la verifica delle misure di sicurezza adottate da ogni tipo di organizzazione o ente che intenda effettuare una qualsiasi operazione di trattamento sui dati personali forniti dagli interessati.

Tale verifica, a dimostrazione dell’efficacia delle difese adottate, può sostanziarsi attraverso test specifici, ovvero riesami periodici, ed è di grande importanza per il titolare o il responsabile del trattamento che intendano sviluppare un sistema di miglioramento continuo sulla sicurezza dei dati personali.

La verifica delle vulnerabilità di un sistema informatico è un’azione di forte responsabilizzazione, per mezzo della quale l’imprenditore, il management aziendale, la pubblica amministrazione o più in generale l’organizzazione, dichiara, nei fatti, la propria adesione ad uno dei molteplici requisiti sottostanti:

il principio cosiddetto di accountability.